¿Qué es un ataque de phishing y cómo evitarlo?

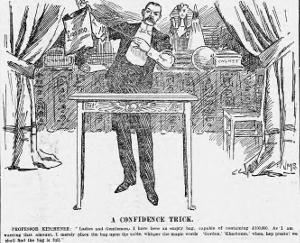

El “phishing” es la versión moderna del “Truco de confianza” que Samuel Thompson utilizaba en el siglo XIX aunque este tipo de trucos ya se conocían desde la edad media. Este truco se aprovecha de la deshonestidad, vanidad, compasión, credulidad, irresponsabilidad, inexperiencia y avaricia de las personas.

Los mensajes de email con “phishing” consisten en un mensaje que intenta engañar al usuario haciéndose pasar por alguien de confianza para conseguir información privada. Con dicha información se consigue suplantar su identidad, robar fondos de las cuentas bancarias de la víctima, infiltrarse en su empresa causando daños, etc.

Para engañar a las víctimas se suelen modificar algunos campos de la cabecera del mensaje y los contenidos del mensaje para que imite la apariencia de un mensaje que proviene de una fuente de confianza.

El mensaje de phishing intenta robar los nombres de usuario, claves, datos de tarjetas de crédito, cuentas bancarias, etc. En otras ocasiones intenta infectar el ordenador con un virus que crea una puerta trasera utilizada en espionaje industrial o en robos de propiedad intelectual.

Hay varios tipos de fraudes phishing. Algunos de ellos son :

-

Phishing genérico : Un mensaje sin personalizar que se envía a gran cantidad de víctimas con el que se espera que unos pocos muerdan el anzuelo haciéndose pasar por un mensaje escrito por una empresa de confianza.

-

Phishing personalizado (spear phishing) : Se crea un mensaje personalizado para intentar engañar a una sola víctima. Suele incluir datos personales de la víctima o hacerse pasar por algún conocido para lograr su confianza.

-

Whaling : Es phishing personalizado orientado a ejecutivos de alto nivel de grandes corporaciones y se usa en espionaje corporativo.

Muchos proveedores de servicio de email tienen instalados filtros para identificar mensajes de correo basura (spam), phishing y archivos adjuntos infectados con malware pero no son seguros al 100%.

Esos filtros suelen hacer un análisis del texto, direcciones de procedencia y ficheros adjuntos. Si se encuentran demasiadas sospechas de spam en el mensaje, se marca como inseguro o se rechaza.

Estos filtros están siempre un paso por detrás de los creadores de mensajes phishing. Por esta razón los usuarios debemos tener unas nociones básicas para identificar las amenazas que han logrado llegar a los buzones de correo.

Las direcciones en internet

Antes de describir los mensajes phishing hay que entender los conceptos básicos sobre las direcciones de Internet.

Una dirección puede ser una serie de números separados por puntos y se llama “dirección IP”, por ejemplo “127.0.0.1”.

Otras direcciones se componen de palabras separadas por puntos y se llaman “dominios de Internet”, por ejemplo “ejemplo.com”.

Cada dominio corresponde a una dirección IP pero los dominios son mucho más fáciles de memorizar.

A los dominios se les puede añadir a la izquierda palabras separadas por puntos y se llaman subdominios, por ejemplo "mail.ejemplo.com" o "www.ejemplo.com". Con esos subdominios se pueden identificar dos servicios diferentes de correo y web pertenecientes al dominio ejemplo.com.

La palabra más a la derecha del último ejemplo (“com”) solo se utiliza para agrupar dominios por actividad, país, etc. pero pueden tener distinto propietario.

Para usar direcciones de Internet en navegadores web se añade “http://” o “https://” a la izquierda de la dirección. Por ejemplo, “https://www.ejemplo.com”.

En los clientes de email se añade un nombre del usuario a la izquierda del dominio separándolos por el símbolo “@” para formar una dirección de email. Por ejemplo, “usuario@ejemplo.com”

Los criminales que intentan engañar a los usuarios para hacer creer que las direcciones son de confianza suelen hacer lo siguiente :

-

Añadir el nombre de la empresa de confianza como subdominio de otra dirección. Por ejemplo www.microsoft.ejemplo.com intenta hacer creer que pertenece a Microsoft cuando en realidad es un subdominio de ejemplo.com. Otro ejemplo, http://signin.ebay.com@120.32.56.98/ pertenece a la dirección IP 120.32.56.98 y no tiene absolutamente nada que ver con eBay.

-

Se usan dominios que tienen un nombre muy parecido al verdadero. Se suelen introducir pequeños cambios en alguna letra que en una lectura rápida puede pasar desapercibida. Por ejemplo, goog1e.com ha cambiado la ele por un uno.

-

Usar direcciones IP para que el usuario no sepa reconocer a que dominio pertenece.

Características del phishing genérico

En este tipo de phishing se envía un mensaje no solicitado a multitud de personas y se suele hacer pasar por alguna empresa u organización conocida para ganarse la confianza de la víctima.

La cabecera del mensaje suele tener :

-

Una dirección de origen que no pertenece al dominio de la empresa que intentan suplantar. En algunas ocasiones se usan direcciones de proveedores de email gratuitos e incluso se usan nombres de usuario con letras y números aleatorios. Por ejemplo, nombre_k3z9f@ejemplo.com

-

Múltiples destinatarios.

-

Dirección de retorno (Reply-to) diferente a la de origen o de otro dominio.

-

El mensaje se recibe en una cuenta de email que nunca se facilitó a la supuesta empresa que lo envía.

El cuerpo del mensaje suele tener :

-

Una apariencia muy similar a los mensajes que normalmente tienen los mensajes de dicha empresa. Se usan los logotipos e imágenes originales.

-

Algunos de sus enlaces tienen direcciones que no pertenecen a la empresa que pretenden suplantar. Algunas veces el destino verdadero de cada enlace está oculto y el texto del enlace es engañoso. Es necesario mover el ratón sobre el enlace para que se muestre el destino verdadero.

-

El saludo inicial no está personalizado. Se usa “Estimado cliente” o similar en lugar de usar el nombre de cada persona porque hay muchos destinatarios.

-

Errores ortográficos o frases que parecen haberse traducido automáticamente.

-

En ocasiones no se dan detalles de la empresa en la firma del mensaje o se dan detalles muy vagos.

-

Para evitar los filtros se envían mensajes con estas características :

-

El mensaje consiste únicamente en una imagen que contiene el texto del mensaje.

-

El mensaje consiste únicamente en un enlace a un sitio web malicioso.

-

Algunas palabras del texto están mal escritas para que no las reconozca un ordenador pero si un ser humano. Por ejemplo, “vi@gr@” en lugar de “viagra”.

-

El texto del mensaje :

-

Suele tratar sobre algo que es demasiado bueno para ser verdad.

-

Se pide que la víctima introduzca datos privados en un formulario incluido dentro del mensaje o que visite una página web maliciosa. En este caso, se incluye un enlace o un botón para visitar esa página web.

-

Incluso se llega a pedir dinero directamente.

-

Estos fraudes pueden usar algunas de las técnicas de persuasión empleadas en marketing :

-

Urgencia : La víctima será más proclive a tomar decisiones impulsivas y saltarse comprobaciones de seguridad. Suele estar acompañado de amenazas, fechas límite o escasez de productos.

-

Comportamiento gregario : La víctima probablemente hará todo lo que esté en su mano para sentirse socialmente aceptada si lee mensajes del tipo “Todo el mundo lo están haciendo, ¿tú no?”.

-

Autoridad : Algunas veces estos mensajes incluyen nombres de marcas o empresas respetables. Las víctimas las conocen muy bien y son más proclives a creer lo que se diga porque son una autoridad en su campo.

-

Reciprocidad : Los lectores del mensaje tenderán a seguir las indicaciones si antes han recibido un regalo o les han hecho un favor.

-

Exclusividad : Hace creer al lector que pertenece a un reducido grupo de personas seleccionadas para poder optar a ese producto. Algunas veces también se les hace creer que es información confidencial y solo ellos la conocen.

-

Apelación a los sentimientos : Se hace creer a la víctima que va a donar dinero para ayudar a necesitados.

-

Curiosidad : Los criminales pueden ofrecer un supuesto método para conocer lo que otras personas piensan sobre la víctima.

-

Algunos ejemplos usados en mensajes de phishing genérico :

-

Premios en loterías o sorteos en los que no se ha participado. Piden hacer un pago inicial para recibir el premio.

-

Mensajes de bancos con amenazas de deudas, pidiendo que se validen datos de la tarjeta de crédito o pidiendo que se haga clic en un enlace y se introduzca la clave de acceso a la cuenta bancaria.

-

Mensajes de agencias del gobierno pidiendo datos privados.

-

Mensajes de una conocida empresa de software en los que se avisa de un posible problema en el ordenador de la víctima y se pide dinero para solucionarlo.

-

Mensajes pidiendo una recompensa porque aseguran que se han hecho con la clave de acceso al banco.

-

Ofertas de inversión con resultados garantizados o beneficios espectaculares en las que hay que hacer un pago inicial o dar información personal.

-

Ofertas de empleo que requieren de un pago inicial para ser seleccionado. Normalmente ofrecen gran salario con poco esfuerzo.

-

Un dictador de Nigeria necesita salir de su país y para sacar su dinero necesita de un honrado ciudadano que le facilite su cuenta bancaria. Esta persona recibiría una gran cantidad de dinero por hacer las transferencia de fondos pero para probar su valía tiene que realizar previamente una transferencia de dinero al dictador.

-

Becas o subvenciones que piden un pago inicial para acceder a ellas.

-

Amenazas legales, deudas impagadas, cierre o cancelación de cuentas, etc. Se suele pedir dinero, llamar a un número de teléfono de tarificación especial o entrar a una página web maliciosa para consultar el estado del problema.

-

Mensaje diciendo que el lector es el único beneficiario de una herencia de un pariente lejano o de un benefactor rico en el extranjero. Previamente hay que pagar unas tasas para recibir la herencia.

-

Mensajes que piden donaciones para ayudar a las víctimas de la última catástrofe humanitaria aparecida en las noticias.

Características del phishing personalizado (spear phishing) y whaling

En este tipo de mensajes de phishing se utilizan muchas de los trucos del phishing genérico además de técnicas de ingeniería social para convencer a la víctima de que se puede confiar en el contenido del mensaje.

Se suele incluir información personal de la víctima y también se usan cuentas de email hackeadas de amigos, familiares o compañeros de trabajo para ser más convincente. El mensaje puede tratar sobre sus aficiones, oficio, afinidad política...

La información privada recogida puede usarse para extorsionar a la víctima, suplantar su identidad, sabotaje o puede venderse a un competidor.

Algunos ejemplos de phishing personalizado o whaling son :

-

Un amigo se ha quedado retenido en el extranjero y pide dinero para volver a casa.

-

Mensaje de alguien en el departamento de informática que pide instalar una actualización de software.

-

Mensaje de compañero de trabajo que pide ignorar los protocolos de seguridad de la empresa para conseguir algo.

-

Amenazas judiciales a la empresa, citaciones o quejas de consumidores.

Recomendaciones para todos los tipos de phishing

-

No hacer clic en ningún enlace. En casos dudosos abrir el navegador independientemente y visitar la página web usando la dirección de ese servicio que se tenía antes de recibir ese mensaje. No usar nunca la dirección que vino en el mensaje sospechoso.

-

No responder nunca a mensajes sospechosos.

-

No abrir ningún archivo adjunto.

-

No llamar a ningún numero de teléfono indicado en el mensaje.

-

No facilitar información personal.

-

Si el mensaje es sospechoso, buscar en Internet parte del texto o del asunto del mensaje. En muchos casos aparecerá en páginas web donde se informa de los últimos fraudes en Internet.

-

Ser precavido y si hay indicios de sospechas confirmar por otras vías la información o borrar el mensaje.

-

Denunciarlo a las autoridades.

Siga leyendo sobre sitios web fraudulentos en la segunda parte de este artículo.

Declaración de divulgación: Este sitio y BriskBard contienen enlaces de afiliado y eso quiere decir que yo puedo recibir una comisión si usted realiza una compra usando esos enlaces. Como socio de eBay obtengo una comisión con dichas compras.